Nezabezpečené komunikácie: 9 spôsoby, ako počúvať do telefónu

Život Technológia / / December 19, 2019

JET-Us

Sim karta JET zaistiť bezpečné a neobmedzené komunikácie po celom svete.

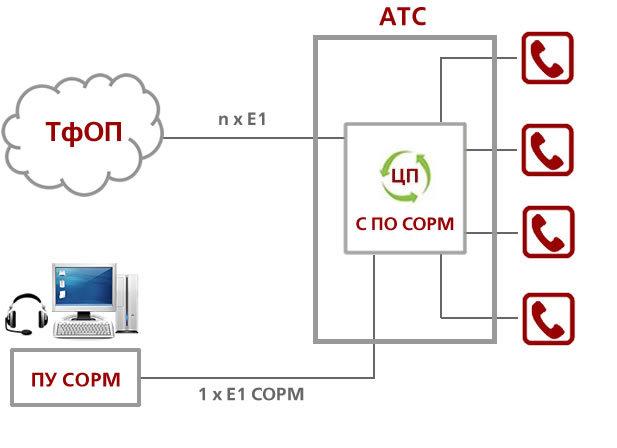

1. Šorm - oficiálne odposluchy

Najbežnejší spôsob - na oficiálnych odposluchov zo strany vlády.

V mnohých krajinách sú telefónne spoločnosti sú povinné poskytovať prístup k riadkov odposluchov telefónnych kanálov príslušným orgánom. Napríklad v Rusku, v praxi sa tak deje prostredníctvom technicky Šorm - hardvér systému, ktorý poskytuje funkcie pre vyhľadávanie operácií.

Každý prevádzkovateľ musí byť nainštalovaná na vašom PBX integrovaný modul Šorm.

V prípade, že prevádzkovateľ nie je nastavený na PBX zariadení na odpočúvanie telefónov všetkých užívateľov jeho povolenia v Rusku to bude zrušené. Podobné programy fungujú v celkovom odposluchov Kazachstan, Ukrajina, USA, Veľká Británia (Zachytávanie Modernizácia Program, tempora) A ďalších krajín.

Korupcia verejných činiteľov a zamestnancov bezpečnostných služieb je dobre známy. Ak majú prístup do systému v režime "boha", že za poplatok, môžete tiež dostať. Rovnako ako u všetkých štátnych systémoch, v ruskom Šorm - veľký neporiadok a typickú ruskú nedbalosť. Väčšina technikov má skutočne veľmi

nízka kvalifikáciaKtorý vám umožní pripojiť nelegálne do systému bez vedomia seba špeciálne služby.Telekomunikační operátori nemajú žiadnu kontrolu nad tým, kedy a kto z účastníkov načúvať na Šorm linkách. Prevádzkovateľ nekontroluje, či je konkrétny užívateľ napichnúť súd sankciu.

"Trvá určitú trestné konanie o vyšetrovaní organizovanej zločineckej skupiny, ktorá obsahuje zoznam 10 izieb. Budete musieť počúvať niekoho, kto nemá žiadny vzťah k tomuto vyšetrovaniu. Práve ste dokončil toto číslo a hovoria, že máte aktuálne informácie o tom, čo je číslo jeden z vodcov zločineckej skupiny ", - hovoria ľudia v know sa lokálne "Agentura.ru".

Tak, a to prostredníctvom Šorm môžete počúvať nikoho na "legálne". Tu je chránený pripojenia.

2. odpočúvanie prevádzkovateľom

Bunkové operátori zvyčajne bez problémov prehliadanie zoznamu hovorov a pohybu v histórii mobilný telefón, ktorý je zaregistrovaný v rôznych základňových staníc vo svojom fyzickom lokalita. Ak chcete získať nahrávanie hovorov, rovnako ako tajné služby, prevádzkovateľ musí pripojiť k Šorm systému.

na Ruskí nové zákony Prevádzkovatelia sú povinní viesť záznamy o všetkých členov konverzácie od šiestich mesiacov do troch rokov (presný termín je teraz súhlasí). Zákon vstúpi do platnosti v roku 2018.

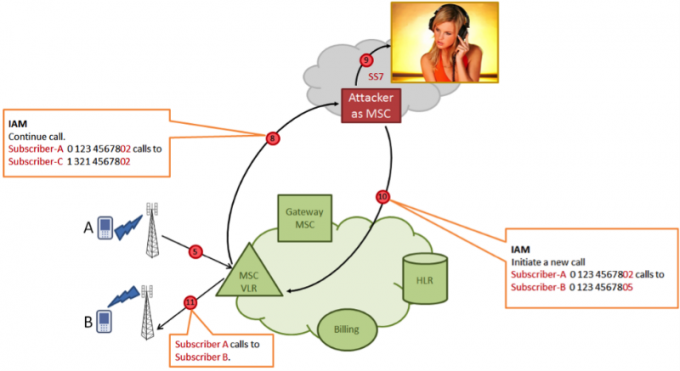

3. Pripojenie k signalizačné siete SS7

Poznať počet obetí môže počúvať do telefónu, je pripojený k sieti prostredníctvom sieťového operátora Sa chyby zabezpečenia signalizácia SS7 protokolu (Signalizačného systému № 7).

Bezpečnostné experti popisujú túto techniku takým spôsobom.

Útočník piggybacks na signalizáciu SS7 siete, v ktorej kanály posiela režijné správu Send Routing Info Pre SM (SRI4SM), čo ukazuje na telefónne číslo parametra napadol účastnícke A. V reakcii na domácej siete útočník účastníka A pošle nejaké technické informácie: IMSI (International Subscriber Identity) a MSC prepínač adresy, ktorá je v súčasnej dobe slúži predplatiteľ.

Ďalej útočník so správou Insert Subscriber dát (ISD) zavádza dátovej základne VLR aktualizované predplatiteľ profile mení v ňom uvedená adresa fakturačného systému riešiť ich vlastné, psevdobillingovoy systémy. Potom, keď napadol strana uskutoční odchádzajúci hovor, zapne spínač namiesto skutočných fakturačný systém pre útočiace systém, ktorý umožňuje smernica o prechod na presmerovanie volaní tretej osobe, opäť riadený útočník. Na tomto treťom účastníkom konferenčného hovoru sa bude z troch účastníkov, z ktorých dva sú skutočné (volajúcich A volaná B) a tretí útočník neoprávnenému vložený a je možné počúvať a záznam konverzácie.

Jazde funguje. Odborníci hovoria, že vývoj SS7 siete nebol postavený na ochranu proti takýmto útokom mechanizmov. Dôsledkom bolo, že tento systém, a tak zakryté a chránené pred vonkajšie pripojenie, ale v praxi, môže útočník nájsť spôsob, ako vstúpiť do signalizačnej siete.

Podľa SS7 siete, môžete sa pripojiť k kdekoľvek na svete, napríklad v chudobnej africkej krajine - a budete mať prístup prepne všetky subjekty v Rusku, Spojených štátoch, Európe a ďalších krajinách. Táto metóda umožňuje počúvať ľubovoľného telefónu na svete, a to aj na druhej strane zemegule. Intercept prichádzajúce SMS každý telefón tiež vykonávať základné, rovnako ako prevod zostatku cez USSD-vyžiadanie (pre ďalšie podrobnosti pozri reč Puzankova Sergei a Dmitrij Kurbatov v hackerské konferencie PHDays IV).

4. Pripojenie ku káblu

Dokumenty Edward Snowden vyšlo najavo, že spravodajské služby nie sú len "oficiálne" počúvať telefónne komunikácie pomocou prepínačov, ale pripojený priamo k vláknuNahrávanie všetok prevádzku úplne. To vám umožní počúvať zahraničné operátormi, ktorí nedávajú počúvanie oficiálne inštalovať zariadenia na ich výmene.

Jedná sa pravdepodobne o pomerne vzácny praxe pre medzinárodnej špionáže. Vzhľadom k tomu, PBX v Rusku, a tak všade stojí za počúvanie zariadenie, nie je potrebné sa pripojiť k vláknu. Možno, že takáto metóda by mala byť použitá len na zachytiť a zachytiť prevádzku v lokálnych sieťach na miestnych ústrední. Ak chcete napríklad zaznamenať interkomu v spoločnosti, ak sa uskutočňujú v rámci miestnej ústredne alebo VoIP.

5. Inštalácia Spyware Trojan

Na úrovni domácností, najjednoduchší spôsob, ako počúvať rozhovor užívateľa na mobilnom telefóne na Skype a ďalších programov - stačí nainštalovať Trojan na svojom smartphonu. Táto metóda je k dispozícii pre každého, pretože nevyžaduje právomoci štátnych spravodajských agentúr alebo rozhodnutia súdu.

Zámorské orgány presadzovania práva často kupujú špeciálnu trojany, že užívanie nikto známej 0day-zraniteľnosti v systémoch Android a iOS pre inštaláciu programov. Tieto trójske kone sú poverené orgánmi činnými v trestnom rozvíjať spoločnostiam, ako je Gamma Group (Trojan FinFisher).

Ruskí orgány presadzovania práva, aby Trojan moc zmysel, ak chcete príležitosť aktivovať smartphone mikrofónu a záznam, a to aj v prípade, že je používateľ hovorí o mobilnom telefón. V ostatných prípadoch, s odpočúvaním zvláda Šorm. Preto, ruské zvláštne služby nie sú aktívne implementovať trójske kone. Ale to je obľúbený hacker nástrojom pre neformálne použitie.

Manželky špehovať svojimi manželmi, podnikateľov štúdium aktivít konkurencie. V Rusku, Trojan softvér sa bežne používa pre odposluch v prospech súkromné klientov.

Trojan je nainštalovaný na telefóne rôznymi spôsobmi: pomocou falošné aktualizácie softvéru prostredníctvom e-mail so žiadosťou o falošný, a to prostredníctvom zraniteľnosti v Android alebo v populárnej softvér Typ iTunes.

Nové zraniteľnosti v programoch sú doslova každý deň, a potom sa pomaly zatvoriť. Napríklad Trojan inštalovaná pomocou FinFisher zraniteľnosť v iTunesŽe Apple nie je uzavretý od roku 2008 do roku 2011-tou. Prostredníctvom tohto otvoru môže byť nainštalovaný na počítači obete akéhokoľvek softvéru z názvu spoločnosti Apple.

Možno, že na váš smartphone je už nastavená Trojan. Nevyzeráte, že smartphone batéria trochu nedávno prepustený rýchlejšie, než je obvyklé?

6. aplikácie aktualizácie

Namiesto inštalácie špeciálneho spyware Trojan útočník môže inteligentnejší: vyberte aplikáciu, ktorú dobrovoľne nainštalovať do smartphonu, a potom mu dať plnú moc na prístup k telefónne hovory, nahrávanie hovorov a prenos dát do vzdialeného serverov.

Napríklad to môže byť populárna hra, ktorá je distribuovaná prostredníctvom "left" mobilných aplikácií adresárov. Na prvý pohľad obvyklý hry, ale s funkciou odpočúvania a záznamu rozhovorov. Veľmi pohodlné. Používateľ s rukami umožňuje program ísť on-line, kde sa odosiela súbory nahrávať konverzáciu.

Prípadne funkcie škodlivé aplikácie môžu byť pridané ako upgrade.

7. Falzifikáty základňová stanica

Falzifikáty základňová stanica, ktorá má silnejší signál než skutočné BS. Vzhľadom k tomu, že zachytí účastníka premávky a umožňuje manipuláciu s dátami v telefóne. Je známe, že falošné základňové stanice sú široko používané orgány presadzovania práva v zahraničí.

V Spojených štátoch populárne modely false BS s názvom Raja.

A to nielen orgány presadzovania práva sa používanie takýchto zariadení. Napríklad podnikatelia v Číne často používajú falošné BS pre hromadnú spam do mobilných telefónov, ktoré sa nachádzajú v okruhu stoviek metrov okolo. Všeobecne platí, že čínska výroba "fake sto" dať na toku, takže miestne predajne nie je problém nájsť podobné zariadenie, zostavený priamo na koleno.

8. hacking Femtocell

miniatúrne nízkou spotrebou energie mobilnej stanice, ktoré zachytávajú prevádzku z mobilných telefónov, ktoré sa nachádzajú v dosahu - V poslednej dobe Femtobuňky sú použité v niektorých spoločnostiach. Takýto femtobuňce umožňuje nahrávať telefónne hovory všetkým zamestnancom spoločnosti, než presmerovanie volania do základňovej stanice mobilných operátorov.

V súlade s tým, na odpočúvanie telefónu Ak chcete nainštalovať femtobuňky alebo hack pôvodné femtobuňkou operátora.

9. Mobile komplex pre diaľkový odposluch

V tomto prípade, rádio anténa umiestnená v blízkosti účastníka (pracovná vzdialenosť do 500 metrov). Smerová anténa, pripojený k počítaču, zachytí telefónne signály, a po použití jednoducho odvezený.

Na rozdiel od falošných femtobuniek či Trojan je škodlivý užívateľ nemusí obávať, že sa dostať na miesto a nastavte femtobuňky, a potom ju odstrániť (alebo odstrániť Trojan, ani stopa hacking).

Schopnosti moderných PC je dostačujúca pre záznam GSM signál na veľký počet frekvencií, a potom prasknúť šifrovanie pomocou rainbow tables (tu popis technológie Je známe, ze odborník v Karsten nula).

Ak ste dobrovoľne niesť univerzálne chybu automaticky zbierať rozsiahlu dokumentáciu na seba. Jedinou otázkou je, kto bude musieť v tejto záležitosti. Ale ak je to potrebné, môže ho dostať ľahko.