Duchovia na nete. 10 najvýznamnejších kyberútokov v histórii

Rôzne / / August 04, 2021

Od hackerských účtov hviezd až po útok na iránsky jadrový program.

10. DarkHotel. Poškodená povesť luxusných hotelov, 2007-2014

Škodlivý spyware, známy tiež ako Tapaoux, distribuovali útočníci„Dark Hotel“: kybernetická špionážna sieť v ázijských hoteloch / Kaspersky Daily cez otvorené Siete Wi-Fi v mnohých prémiových hoteloch. Takéto siete sú veľmi slabo chránené, a preto sa hackerom ľahko podarilo nainštalovať svoj softvér na hotelové servery.

Na telegramovom kanáli “Životný hacker»Len tí najlepší píšu o technológiách, vzťahoch, športe, kine a ďalších. Prihlásiť sa na odber!

V našom Pinterest len tie najlepšie texty o vzťahoch, športe, kine, zdraví a veľa ďalších. Prihlásiť sa na odber!

Na počítače pripojené k Wi-Fi bolo navrhnuté nainštalovať na prvý pohľad oficiálnu aktualizáciu nejakého programu. Napríklad Adobe Flash alebo Google Toolbar. Takto bol vírus zvyčajne maskovaný.

Hackeri tiež použili individuálny prístup: DarkHotel kedysi predstieral, že je súborom torrentu na stiahnutie japonského erotického komiksu.

Vírusový program po nástupe do zariadenia ponúkol pri „aktualizácii“ zadanie osobných údajov, napríklad čísla karty, a tiež vedel čítať klávesové skratky pri písaní. Výsledkom bolo, že útočníci získali prístup k používateľským menám a heslám, ako aj k jeho účtom.

Hackeri zámerne založili vírus v hotelovom reťazci pred príchodom vysoko postavených hostí, aby získali prístup k svojim zariadeniam. Útočníci zároveň presne vedeli, kde bude obeť žiť, a nakonfigurovali program tak, aby infikoval iba zariadenie, ktoré potrebovali. Po operácii boli všetky údaje zo serverov odstránené.

Cieľom DarkHotelu boli vrcholoví manažéri veľkých spoločností, úspešní podnikatelia, vysokí politici a úradníci. Väčšina vlámaní bola vykonaná„Temný hotel“ hackuje cieľových obchodných cestujúcich: správa / Správy NBC v Japonsku, Číne, Rusku a Kórei. Po získaní dôverných informácií hackeri zrejme vydierali svoje obete a vyhrážali sa šírením utajovaných skutočností. Ukradnuté informácie boli tiež použité na vyhľadávanie nových cieľov a organizovanie ďalších útokov.

Stále nie je známe, kto stál za týmito počítačovými zločinmi.

9. Mirai. Vzostup inteligentných zariadení 2016

Spolu s rozmachom rôznych zariadenípripojené k internetu - smerovače, inteligentné domy, online registračná pokladňa, systémy sledovania videa alebo herné konzoly - nové možnosti sa ponúkajú aj počítačovým zločincom. Takéto zariadenia sú zvyčajne slabo chránené, takže sa môžu ľahko nakaziť botnetom. S jeho pomocou hackeri vytvárajúČo je to kybernetický útok? / Cisco siete ohrozených počítačov a ďalších zariadení, ktoré sú potom ovládané bez vedomia ich majiteľov.

Výsledkom je, že zariadenia infikované botnetmi môžu šíriť vírus a útočiť na ciele definované hackermi. Napríklad zahltiť server požiadavkami, takže už nebude schopný spracovávať požiadavky a komunikácia s ním bude stratená. Toto sa nazýva útok DDoS.

Zvlášť známym sa stal botnet so zvučným menom Mirai („budúcnosť“ z japončiny). Za tie roky nakazil státisíce sieťových smerovačov, sledovacích kamier, set-top boxov a ďalších zariadení, ktorých používatelia sa neobťažovali zmeniť svoje výrobné heslá.

Vírus prenikol do zariadení jednoduchým výberom kľúča.

A v októbri 2016 dostala celá táto armádaK. Kochetkova. Čo sa stalo so službami Twitter, PayPal, Amazon a ďalšími americkými službami / Kaspersky Daily signál na vyplnenie hovorov od poskytovateľa názvy domén Dyn. To spôsobilo pád PayPalu, Twitteru, Netflixu, Spotify, online služieb PlayStation, SoundCloud, The New York Times, CNN a ďalších asi 80 ďalších spoločností využívajúcich Dyn.

K útoku sa prihlásili hackerské skupiny New World Hackers a RedCult. Nepredložili žiadne požiadavky, ale celková škoda spôsobená výpadkami online služieb predstavovala približne 110 miliónov dolárov.

Proti Mirai bolo možné bojovať prerozdelením dopravy a reštartovaním jednotlivých komponentov systému Dyn. To, čo sa stalo, však vyvoláva otázky o zabezpečení inteligentných zariadení, ktoré môžu predstavovať takmer polovicu kapacity všetkých botnetov.

8. Škandalózne úniky osobných údajov celebrít z iCloudu a Twitteru, 2014 a 2020

Slivky spôsobili skutočnú rezonanciu.

iCloud

Kybernetickí zločinci môžu získať osobné údaje používateľov odoslaním podvodným spôsobom správy. Napríklad SMS maskované ako varovania od bezpečnostnej služby. Používateľovi je povedané, že sa údajne pokúšajú dostať do jeho profilu. Falošná technická podpora ponúka nasledovať odkaz, ktorý skutočne vedie na stránku útočníkov, a vyplniť dotazník s používateľským menom a heslom, aby ochránila osobné údaje. Podvodníci po zabavení informácií dôveryhodnej osoby získajú prístup k účtu.

V roku 2014 sa týmto spôsobom hackerom podariloC. Arthur. Nahý hack celebrít: bezpečnostní experti sa zameriavajú na teóriu zálohovania iCloud / The Guardian hacknite iCloud niekoľkých celebrít a sprístupnite voľne ich osobné údaje. Odtok nebol taký rozsiahly, ako hlasný. Na internet sa napríklad dostali osobné fotografie celebrít, vrátane veľmi pikantných obrázkov. Celkovo bolo ukradnutých asi 500 snímok. Navyše je možné, že nie všetky boli zverejnené.

Kim Kardashian, Avril Lavigne, Kate Upton, Amber Heard, Jennifer Lawrence, Kirsten Dunst, Rihanna, Scarlett Johansson, Winona Ryder a ďalší trpeli hackom.

Do štyroch rokov potom hackovanie piatich našli a zatkliBývalého hannoverského učiteľa odsúdili za nahaté fotenie hackerov „Celebgate“ / WTVR zapojili sa do nej hackeri z USA. Štyria dostali väzenie od osem do 34 mesiacov a jednému sa podarilo vyviaznuť s pokutou 5 700 dolárov.

V júli 2020 sa dostali do distribúcieTwitter Hack / vlákno podpory Twitteru známi používatelia Twitteru. Jeden z zlodejov presvedčený zamestnanec sociálnej siete, ktorý pracuje v IT oddelení. Takto hackeri získali prístup k požadovaným účtom. A potom tam zverejnili príspevky s výzvou na podporu bitcoínov a odoslanie peňazí do určenej krypto peňaženky. Odtiaľ mali byť finančné prostriedky údajne vrátené v dvojnásobnej výške.

Obeťami sa opäť stali rôzne známe osobnosti: Bill Gates, Elon Musk, Jeff Bezos, Barack Obama a ďalšie americké celebrity.

Tiež niektoré firemné účty - napríklad Apple a Uber. Celkovo bolo zasiahnutých asi 50 profilov.

Sociálne siete museli dočasne zablokovať hacknuté účty a odstrániť podvodné príspevky. Útočníkom sa však na tento podvod podarilo vyzbierať dobrý jackpot. Za niekoľko hodín odoslalo približne 300 používateľov viac akoE. Birnbaum, I. Lapowsky, T. Krazit. Hackeri prevzali Twitter po „koordinovanom útoku sociálneho inžinierstva“ na zamestnancov / protokol 110 tisíc dolárov.

Zlodeji sa ukázali byťVyhlásenie zvláštneho agenta FBI v San Franciscu, ktorý má na starosti Sanjaya Virmaniho o zatýkaní na Twitteri Kybernetický útok / FBI San Francisco traja chlapci a jedno dievča vo veku 17 až 22 rokov z USA a Veľkej Británie. Najmladšiemu z nich, Grahamovi Clarkovi, sa podarilo prestrojiť za zamestnanca Twitteru. Teraz mladých ľudí čaká súd.

7. GhostNet. Čína vs. Google, ochrancovia ľudských práv a dalajláma, 2007-2009

Kybernetické útoky a počítačovú špionáž vykonávajú nielen hackerské skupiny, ale aj celé štáty. Google tak pocítil plnú silu hackerov v čínskych službách.

V roku 2009 spoločnosť zistila, že dva roky distribuuje spyware pomocou svojho servera v Číne. Infiltrovala saJ. Markoff. Rozsiahly špionážny systém drancuje počítače v 103 krajinách / The New York Times najmenej 1 295 počítačov vo vládnych a súkromných spoločnostiach v 103 krajinách.

Zasiahnuté boli zdroje, od ministerstiev zahraničných vecí a NATO až po dalajlámove úkryty. GhostNet tiež poškodil viac ako 200 amerických firiem.

Čína pomocou vírusu monitorovala vlády južnej a juhovýchodnej Ázie, ako aj čínskych disidentov a aktivistov za ľudské práva. Program napríklad mohol aktivovať kamery a mikrofóny počítača, aby mohol odpočúvať, čo sa hovorí v blízkosti. S jeho pomocou čínski hackeri tiež ukradli zdrojový kód serverov jednotlivých spoločností. S najväčšou pravdepodobnosťou bol potrebný na vytvorenie vlastných podobných zdrojov.

Objavenie siete GhostNet zohralo veľkú úlohu v tom, že spoločnosť Google zatvorila svoje podnikanie v Číne a v Strednom kráľovstve nevydržala päť rokov.

6. Stuxnet. Izrael a Spojené štáty vs. Irán, 2009-2010

Kybernetické útoky zvyčajne vyžadujú, aby bola obeť pripojená k internetu. Aby sa však malware rozšíril aj medzi tie počítače, ktoré nemajú prístup na internet, môžu útočníci infikovať USB flash disky.

Túto techniku veľmi efektívne používali špeciálne služby USA a Izraela, ktoré chceli spomaliť iránsky program na vytvorenie jadrové zbrane. Zariadenia jadrového priemyslu v krajine však boli izolované od World Wide Web, čo si vyžadovalo originálny prístup.

Príprava na operáciu bola nevídaná. Hackeri vyvinuli sofistikovaný komplexný vírus s názvom Stuxnet, ktorý konal s konkrétnym účelom. Útočilo iba na softvér priemyselných zariadení Siemens. Potom bol vírus testovanýW. J. Široký, J. Markoff, D. E. Sanger. Izraelský test červa označovaného za zásadný v iránskom jadrovom zdržaní / The New York Times podobnou technikou v izraelskom uzavretom meste Dimona.

Prvých päť obetí (iránske spoločnosti pracujúce v jadrovom priemysle) boliStuxnet: štart / Kaspersky Daily starostlivo vybrané. Američanom sa prostredníctvom ich serverov podarilo distribuovať Stuxnet, ktorý nič netušiaci jadroví vedci sami priniesli na tajné zariadenie prostredníctvom flash diskov.

Vlámanie viedlo k tomu, že centrifúgy, pomocou ktorých iránski jadroví vedci obohatili urán, sa začali otáčať príliš rýchlo a zlyhali. Škodlivý program zároveň dokázal simulovať bežné prevádzkové hodnoty, aby si odborníci nevšimli zlyhania. Tak bolo vyradených z prevádzky asi tisíc inštalácií - pätina takýchto zariadení v krajine a vývoj iránskeho jadrového programu bol spomalený a na niekoľko rokov vrátený späť. Preto je príbeh so Stuxnetom považovaný za najväčšiu a najúspešnejšiu kybernetickú sabotáž.

Vírus nielenže splnil úlohu, pre ktorú bol vytvorený, ale rozšíril sa aj medzi státisícami počítačov, aj keď im veľa škody nespôsobil. Skutočný pôvod Stuxnetu bol zistený až o dva roky neskôr po preskúmaní 2 000 infikovaných súborov.

5. BlueLeaks. Najväčšia krádež údajov americkej bezpečnostnej agentúry, 2020

Samotné americké spravodajské agentúry boli zraniteľné voči hackerským kyberútokom. Zločinci navyše ukázali, že môžu používať aj prefíkané schémy. Útočníci napríklad nevstupovali do vládnych systémov, ale hackli spoločnosť zaoberajúcu sa vývojom webových aplikácií Netsential, ktorý poskytoval federálnym a miestnym agentúram možnosti technického zdieľania informácie.

Výsledkom bolo, že sa to hackerom zo skupiny Anonymous podariloA. Greenberg. Hack Brief: Anonymous Stole and Leaked a Megatrove of Police Documents / WIRED ukradnúť viac ako milión súborov amerických orgánov činných v trestnom konaní a spravodajských agentúr: iba 269 gigabajtov informácií. Tieto údaje útočníci zverejnili na webe DDoSecrets. Videozáznamy a zvukové klipy, e -maily, poznámky, finančné výkazy, ako aj plány a spravodajské dokumenty boli zverejnené.

Hoci neexistovali žiadne utajované skutočnosti ani údaje o porušení zákona samotnými strážcami zákona, väčšina informácií bola skôr škandalózna. Napríklad sa dozvedelo, že špeciálne služby monitorujú aktivistov Na čiernych životoch záleží. Nadšenci začali zlúčené súbory analyzovať a potom publikovať pod hashtagom #blueleaks.

Napriek predbežným kontrolám, ktoré vykonal DDoSecrets, sa medzi uniknutými súbormi našli aj dôverné údaje. Napríklad informácie o podozrivých, obetiach zločinov a číslach bankových účtov.

Na žiadosť USA bol zablokovaný server DDoSecrets s údajmi BlueLeaks v Nemecku. Proti Anonymous bolo začaté trestné stíhanie, zatiaľ však nie sú konkrétni podozriví ani obvinení.

4. Útok na servery Demokratickej strany Spojených štátov, 2016

Vzhľadom na konfrontáciu Hillary Clintonovej a Donalda Trumpa boli prezidentské voľby v USA v roku 2016 od začiatku škandalózne. Vyvrcholili kyberútokom na zdroje Demokratickej strany, jednej z dvoch hlavných politických síl krajiny.

Hackeri dokázali na servery demokratov nainštalovať program, pomocou ktorého mohli spravovať informácie a špehovať používateľov. Po únosy útočníci za sebou skryli všetky stopy.

Prijaté informácie, čo je 30 tisíc e -mailov, boli hackerom odovzdané do WikiLeaksE -mail Hillary Clinton / WikiLeaks. Kľúčom k úniku informácií sa stalo sedem a pol tisíc listov od Hillary Clintonovej. Našli nielen osobné údaje členov strany a informácie o sponzoroch, ale aj tajné dokumenty. Ukázalo sa, že Clintonová, prezidentská kandidátka a skúsená politička so skúsenosťami, odosielala a prijímala dôverné informácie prostredníctvom osobnej schránky.

V dôsledku toho bola Clintonová zdiskreditovaná a prehrala voľby s Trumpom.

Stále nie je isté, kto za útokom stál, ale americkí politici za to vytrvalo vinia ruských hackerov zo skupín Cozy Bear a Fancy Bear. Podľa amerického zriadenia sa predtým podieľali na hackovaní zdrojov zahraničných politikov.

3. Hacknutie NASA a amerického ministerstva obrany 15-ročným teenagerom, 1999

Jonathan James, teenager z Miami, mal vášeň pre vesmír a poznal operačný systém Unix a programovací jazyk C ako svoju dlaň. Zo zábavy chlapec hľadal zraniteľné miesta v zdrojoch amerického ministerstva obrany a našielK. Poulsen. Bývalá samovražda mladistvého hackera prepojená so sondou TJX / WIRED ich.

Tínedžerovi sa podarilo nainštalovať spyware program na server jednej z divízií na zachytenie oficiálnej korešpondencie. To umožnilo voľný prístup k heslám a osobným údajom zamestnancov rôznych oddelení.

Jonathanovi sa tiež podarilo ukradnúť kód, ktorý používa NASA na udržanie systému podpory života ISS. Z tohto dôvodu sa práce na projekte oneskorili o tri týždne. Náklady na ukradnutý softvér boli odhadnuté na 1,7 milióna dolárov.

V roku 2000 bol chlapec chytený a odsúdený na šesť mesiacov domáceho väzenia. O deväť rokov neskôr bol Jonathan James podozrivý z účasti na hackerskom útoku na TJX, DSW a OfficeMax. Po výsluchu sa zastrelil a v samovražednom liste povedal, že je nevinný, ale neverí v spravodlivosť.

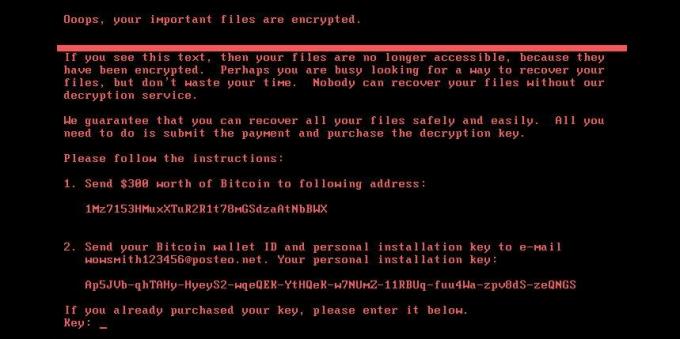

2. WannaCry. Epidémia šifrovania údajov 2017

Jedným z najnepríjemnejších typov škodlivého softvéru je šifrovanie údajov. Infikujú váš počítač a kódujú v ňom súbory, menia ich typ a robia ich nečitateľnými. Potom tieto vírusy zobrazia na ploche banner so žiadosťou o zaplatenie vykúpenie na odomknutie zariadenia, spravidla v kryptomene.

V roku 2017 internet zaplavila skutočná epidémia súborov wcry. Odtiaľ pochádza názov ransomwaru - WannaCry. Na infikovanie vírus používal zraniteľnosť systému Windows na zariadeniach s operačným systémom, ktorý ešte nebol aktualizovaný. Potom sa samotné infikované zariadenia stali živnou pôdou pre vírus a rozšírili ho na web.

Prvýkrát objavený v Španielsku, WannaCry sa nakazil za štyri dniA. Hern. WannaCry, Petya, NotPetya: Ako ransomware zasiahol veľký čas v roku 2017 / The Guardian 200 tisíc počítačov v 150 krajinách. Program zaútočil aj na bankomaty, automaty na lístky, nápoje a jedlo či informačné tabule bežiace na Windows a pripojené na internet. Vírus poškodil aj zariadenie v niektorých nemocniciach a továrňach.

Verí sa, že tvorcovia WannaCry pôvodne plánovali infikovať všetky zariadenia Windows na svete, ale nepodarilo sa im dopísať kód, pretože omylom vypustili na internet vírus.

Po infekcii tvorcovia škodlivého programu požadovali od majiteľa zariadenia 300 dolárov a neskôr, keď už dochádzalo na apetít, 600 dolárov za kus. Užívateľov tiež zastrašovalo „nastavenie na pult“: údajne za tri dni sa suma zvýši a za sedem dní nebude možné dešifrovať súbory. V skutočnosti v každom prípade nebolo možné vrátiť údaje do pôvodného stavu.

Porazený výskumník WannaCry Markus Hutchins. Všimol si, že pred infekciou program odosielal požiadavku na neexistujúcu doménu. Po jeho registrácii sa šírenie vírusu zastavilo. Zdá sa, že takto chceli tvorcovia zastaviť ransomware, ak sa mu vymkne spod kontroly.

Útok sa ukázal byť jedným z najväčších v histórii. Podľa niektorých správ spôsobilaRansomware WannaCry: Všetko, čo potrebujete vedieť / Kaspersky Škoda 4 miliardy dolárov. Vytvorenie WannaCry je spojené s hackerskou skupinou Lazarus Group. Nebol však identifikovaný žiadny konkrétny vinník.

1. NotPetya / ExPetr. Najväčšie škody spôsobené činmi hackerov, 2016-2017

Príbuzný WannaCry je ďalší ransomware známy ako podozrivo ruské mená: Petya, Petya. A, Petya. D, Trojan. Výkupné. Petya, PetrWrap, NotPetya, ExPetr. Tiež sa rozšíril po webe a zašifroval údaje používateľov systému Windows a zaplatenie výkupného 300 dolárov v kryptomene súbory nijako neuložilo.

Petya, na rozdiel od WannaCry, bola špecificky zameraná na podniky, takže dôsledky útoku sa ukázali byť oveľa väčšie, aj keď infikovaných zariadení bolo menej. Útočníkom sa podarilo získať kontrolu nad finančným softvérovým serverom MeDoc. Odtiaľ začali šíriť vírus pod rúškom aktualizácie. Zdá sa, že hromadná infekcia pochádza z Ukrajiny, pričom škodlivý softvér spôsobil najväčšie škody.

Výsledkom bolo, že vírusom bola postihnutá široká škála spoločností na celom svete. Napríklad v Austrálii boloKyjevský útok Petya: Továreň Cadbury zasiahla šírenie ransomwaru do austrálskych firiem / The Guardian výroba čokolády, na Ukrajine vyšielALE. Linnik. Čo ste urobili, Petya / Gazeta.ru pokladne boli nefunkčné a v RuskuCestovná kancelária „Anex“ zastavila predaj kvôli kybernetickému útoku / Fontanka.ru prácu cestovnej kancelárie. Straty utrpeli aj niektoré veľké spoločnosti, ako napríklad Rosnefť, Maersk a Mondelez. Útok mohol mať nebezpečnejšie následky. ExPetr teda zasiaholKvôli kybernetickým útokom bolo monitorovanie černobyľskej jadrovej elektrárne presunuté do manuálneho režimu / RIA Novosti dokonca aj na infraštruktúre na monitorovanie situácie v Černobyle.

Celková škoda spôsobená hackovaním dosiahla výškuČo sa môžeme naučiť z „najničivejšieho“ kyberútoku v histórii? / Správy CBC viac ako 10 miliárd dolárov. Viac ako ktorýkoľvek iný kybernetický útok. Americké úrady obviniliŠesť ruských dôstojníkov GRU obvinených v súvislosti s celosvetovým nasadením deštruktívneho malwaru a inými rušivými opatreniami v kyberpriestore / Ministerstvo spravodlivosti USA pri tvorbe skupiny „Petit“ Sandworm, ktorá je známa aj ako Telebots, Voodoo Bear, Iron Viking a BlackEnergy. Podľa amerických právnikov ju tvoria ruskí spravodajskí dôstojníci.

Prečítajte si tiež👨💻🔓🤑

- Čierna ťažba: ako zarobiť peniaze na počítačoch iných ľudí

- 14 neuveriteľne skvelých filmov o programátoroch a hackeroch

- Ako odborníci na bezpečnosť chránia osobné informácie

- Online podvod: ako môžete byť scammed na sociálnych médiách

Vedci hovoria o desiatkach symptómov COVID-19, ktoré môžu pretrvávať viac ako 6 mesiacov

Vedci pomenovali charakteristické symptómy delta kmeňa koronavírusu. Líšia sa od bežného ochorenia COVID-19